프로세스 메모리 덤프, PE 헤더 Editing, PE Rebuilding 기능 가짐

홈페이지: http://petools.org.ru

다운경로: http://petools.org.ru/updates/pt_update_08_rc7.zip

이라는데.. 사이트가 없어진듯

https://petoolse.github.io/petools/

PE Tools

Portable executable (PE) manipulation toolkit

petoolse.github.io

이걸로 받음

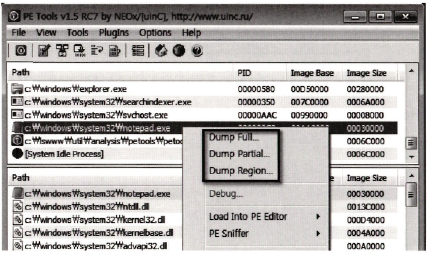

PE Tools 주된 목적은 프로세스 메모리 덤프

프로세스 메모리 덤프

덤프란 메모리의 내용을 그대로 파일로 저장시킨다는 뜻

주로 실행 중인 프로세스의 메모리 내용을 확인할 때 자주사용한다..

실행 압축 파일의 경우 메모리에서는 압축 해제된 상태로 존재하는게 일반적이라 거의 원본과 비슷한 코드 데이터 확인 가능

덤프 하는 방법..

덤프 옵션은 세가지 있음

Dump Full

프로세스의 PE 헤더를 검사해 ImageBase 주소에서부터 SizeOfImage 크기만큼을 덤프프로세스 메모리 덤프, PE 헤더 Editing, PE Rebuilding 기능 가짐

Dump Partial

프로세스의 지정된 주소에서부터 지정된 크기만큼만 덤프하는 기능

Dump Region

프로세스 메모리의 모든 분할 영역이 표시되며, State가 COMMI인 메모리 영역에 대해 덤프 작업 수행 가능

PE Editor

PE 파일 수동 패치 시 PE 헤더 정보 수정해야 함

-> PE Tools의 PE Editor 기능을 사용해 관리

대상 PE 파일 드래그 또는 Tools - PE Editor

'공부해요 > 리버싱_핵심원리' 카테고리의 다른 글

| 28. 어셈블리 언어를 이용한 Code 인젝션 (0) | 2024.11.12 |

|---|---|

| 27. Code 인젝션 (1) | 2024.11.12 |

| 25. PE 패치를 이용한 DLL 로딩 (0) | 2024.11.06 |

| 24. DLL 이젝션 (0) | 2024.11.04 |

| 23. DLL 인젝션 (1) | 2024.11.04 |